vsftp二进制安装实战,穿越防火墙 系统: CentOS Linux release 7.3.1611 (Core) 日志文件:/data/ftplog/vsftp.log 数据主目录:local_root=/data/ftpdata 主配置文件:/etc/vsftpd/vsftpd.conf 用户配置文件:user...

”ftp安装 centos7 穿越防火墙“ 的搜索结果

ftp穿透防火墙测试环境搭建

标签: linux

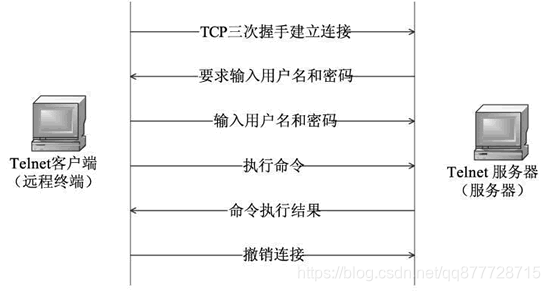

3、ftp服务端软件-直接在centos上yum安装vsftp 4、抓包分析工具-wireshark 在centos中使用vsftp搭建了一个ftp服务端,首先使用默认配置,启动ftp服务 同时先关闭服务器上的防火墙 打开wireshark抓包工具,设置抓包...

centos7的防火墙的初步认识和简单配置防火墙,本篇博客仅仅是初步入门级的 二、平台 centos7.6 三、配置解析 1.centos7之前的是叫iptables,配置文件是/etc/sysconfig/iptables 2.centos7之后的叫firewalld,...

由于ftp的被动模式是这样的,客户端跟服务器端的21号端口交互信令,服务器端开启21号端口能够使客户端登录以及查看目录。但是ftp被动模式用于传输数据的端口却不是21,而是大于1024的随机或配置文件里的端口,并且...

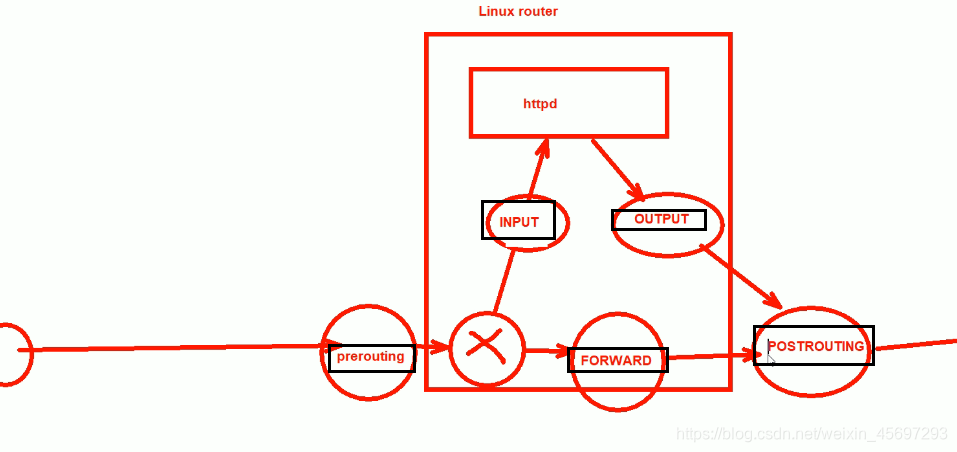

1 防火墙分类1.1 五个链1.2 五个表table2 iptables2.1 基本匹配条件2.2 动作3 扩展匹配条件3.1 tcp协议的扩展选项3.2 udp 协议的扩展选项3.3 icmp 协议的扩展选项4 iptables模块相关4.3 mac4.4 string4.5 time4.7 ...

Firewall是一种隔离工具,工作于主机或网络的边缘,对经由的报文根据预先定义的规则(识别条件)进行检测,对于能够被规则匹配到的报文实行某预定义的处理机制的一套组件,主要有以下四种:硬件防火墙:在硬件级别能...

这里写目录标题1安全技术和防火墙1.1 安全技术1.2 防火墙的分类2.Linux 防火墙的基本认识2.1Netfilter2.2防火墙工具介绍2.2.1 iptables2.2.2 firewalld2.2.3 nftables2.3 netfilter中五个勾子函数和报文流向3....

Linux 的防火墙体系主要工作在网络层,针对 TCP/IP 数据包实施过滤和限制,属于典型的包过滤防火墙(或称为网络层防火墙)。Linux 系统的防火墙体系基于内核编码实现,具有非常稳定的性能和高效率,也因此获得广泛的...

一 防火墙的分类1 主机防火墙:服务范围为当前主机 网络防火墙:服务范围为防火墙一侧的局域网 硬件防火墙:在专用硬件级别实现部分功能的防火墙;另一 个部分功能基于软件实现,Checkpoint,NetScreen 软件防火墙:...

I P T A B L E S

本文主要内容: iptables简介; iptables的五链五表 iptables的规则说明; iptables的扩展模块; iptables规则保存方法

2、入侵防御:以透明模式工作,分析数据包的内容,一切进入本机的内容进行防护,木马,蠕虫,系统漏洞进行分析判断,然后,进行阻断,主动的防护机制,部署在整个架构,或者是集群的入口处,(必经之路)iptables -A...

iptables 日常使用 一、iptables 简介 一旦匹配,就不再二次处理,直接执行动作。所以需要注意iptables 写的顺序 六个链 input:目的地址是本地的数据包 output:离开本地的数据包 forward:本地路由转发的数据包 ...

① iptables:iptables是Linux中最常用的防火墙工具之一。它基于内核的Netfilter框架,可以配置规则集来过滤、转发和修改网络数据包。iptables提供了广泛的功能和灵活性,可以根据源IP地址、目标IP地址、端口号等多...

客户机从DHCP服务器获得IP地址的过程称为DHCP的租约过程。

Linux下使用pure-ftpd建立匿名ftp访问by 无...安装apt-get install pure-ftpd2.修改配置nano /etc/pure-ftpd/conf/NoAnonymous修改为no3. 建立匿名用户# 创建ftp用户sudo useradd ftp# 创建ftpgroup用户组sudo grou...

安全技术和防火墙 安全技术 入侵检测与管理系统(Intrusion Detection Systems):特点是不阻断任何网络访问,量化、定 位来自内外网络的威胁情况,主要以提供报告和事后监督为主,提供有针对性的指导措施和安全决 ...

文章目录linux防火墙安全技术和防火墙安全技术防火墙的分类包过滤防火墙应用层防火墙Linux 防火墙的基本认识Netfilter防火墙工具介绍iptablesfirewalldnftablesnetfilter 中五个勾子函数和报文流向iptables的组成...

安装apt-get install pure-ftpd2.修改配置nano /etc/pure-ftpd/conf/NoAnonymous修改为no3. 建立匿名用户# 创建ftp用户sudo useradd ftp# 创建ftpgroup用户组sudo groupadd ftpgroup# 将ftp用户加入到ftpgrou...

Linux 防火墙介绍 1. 一. 防火墙概念 1.1. 安全技术概念 计算机领域的安全技术多种多样,广义上来说,一般有:入侵检测系统(Intrusion Detection System)、入侵检测与防御系统(Intrusion Detection and Prevention ...

iptables -N 链名 #添加自定义链iptables -E 原链名 新链名 #给自定义链改名iptables -I 新链名 1 -p icmp -j ACCEPT #给自定义链里面添加规则把自定义规则添加到系统链之下iptables -I INPUT 1 -p icmp -j 自定义链...

同时,防火墙具备一些有效的隔离功能,能够对经过防火墙的网络包按照一定的规则进行检查,从而控制网络包的进入进出,以达到限制网络访问的一些目睹,这其中最著名的莫过于我们的长城防火

推荐文章

- 阿里云企业邮箱的stmp服务器地址_阿里云stmp地址-程序员宅基地

- c++ 判断数学表达式有效性_高考数学大题如何"保分"?学霸教你六大绝招!...-程序员宅基地

- 处理office365登录出现服务器问题_o365登陆显示网络异常-程序员宅基地

- Nginx RTMP源码分析--ngx_rtmp_live_module源码分析之添加stream_ngx_rtmp_live_module 原理-程序员宅基地

- 基于Ansible+Python开发运维巡检工具_automation_inspector.tar.gz-程序员宅基地

- Linux Shell - if 语句和判断表达式_shell if elif-程序员宅基地

- python升序和降序排序_Python排序列表数组方法–通过示例解释升序和降序-程序员宅基地

- jenkins 构建前执行shell_Jenkins – 在构建之前执行脚本,然后让用户确认构建-程序员宅基地

- 如何完全卸载MySQL_mysql怎么卸载干净-程序员宅基地

- AndroidO Treble架构下HIDL服务查询过程_found dead hwbinder service-程序员宅基地